Existen muchos motivos por el cual debemos de tener en cuenta que al tener información en nuestro equipo corre muchos riesgos, que en estos mismos nos pueden afectar mucho en nuestra área laboral, personal o en cualquier tipo de caso por eso aquí se les hablara de las razones del porque es importante realizar respaldos de información.

Aquí se les muestra una gráfica en las cuales están unos de los motivos por el cual podemos perder nuestra información:

Además, podríamos recordar una de las leyes de mayor validez en la informática, la " Ley de Murphy":

- Si un archivo puede borrarse, se borrará.

- Si dos archivos pueden borrarse, se borrará el más importante.

- Si tenemos una copia de seguridad, no estará lo suficientemente actualizada.

La única solución es tener copias de seguridad, actualizarlas con frecuencia y esperar que no deban usarse.

Respaldar la información significa copiar el contenido lógico de nuestro sistema informático a un medio que cumpla con una serie de exigencias:

1. Ser confiable: Minimizar las porabilidades de error. Muchos medios magnéticos como las cintas de respaldo, los disquetes, o discos duros tienen probabilidades de error o son particularmente sensibles a campos magnéticos, elementos todos que atentan contra la información que hemos respaldado allí.

Otras veces la falta de confiabilidad se genera al rehusar los medios magnéticos. Las cintas en particular tienen una vida útil concreta. Es común que se subestime este factor y se reutilicen mas allá de su vida útil, con resultados nefastos, particularmente porque vamos a descubrir su falta de confiabilidad en el peor momento: cuando necesitamos RECUPERAR la información.

2. Estar fuera de línea, en un lugar seguro: Tan pronto se realiza el respaldo de información, el soporte que almacena este respaldo debe ser desconectado de la computadora y almacenado en un lugar

seguro tanto desde el punto de vista de sus requerimientos técnicos como humedad, temperatura, campos magnéticos, como de su seguridad física y lógica. No es de

gran utilidad respaldar la información y dejar el respaldo conectado a la

computadora donde

potencialmente puede

haber un ataque de cualquier índole que lo afecte.

3. La forma de recuperación sea rápida y eficiente : Es necesario

probar la confiabilidad del sistema de respaldo no sólo para respaldar sino que también para recuperar. Hay

sistemas de respaldo que aparentemente no tienen ninguna falla al generar el respaldo de la información pero que fallan completamente al recuperar estos

datos al sistema informático. Esto depende de la efectividad y calidad del sistema que realiza el respaldo y la recuperación.

Esto nos lleva a que un sistema de respaldo y recuperación de información tiene que ser probado y eficiente.

Seguridad física y lógica:

Puede llegar a ser necesario eliminar los medios de entrada/salida innecesarios en algunos sistemas informáticos, tales como disqueteras y cdroms para evitar posible infecciones con virus traídos desde el exterior de la empresa por el personal, o la extracción de información de la empresa.

Las copias de seguridad son uno de los elementos más importantes y que requieren mayor atención a la hora de definir las medidas de seguridad del sistema de información, la misión de las mismas es la recuperación de los ficheros al estado inmediatamente anterior al momento de realización de la copia.

La realización de las copias de seguridad se basará en un análisis previo del sistema de información, en el que se definirán las medidas técnicas que puedan condicionar la realización de las copias de seguridad, entre los que se encuentran:

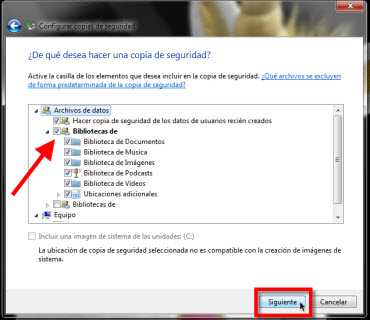

Volumen de información a copiar

Condicionará las decisiones que se tomen sobre la política de copias de seguridad, en una primera consideración está compuesto por el conjunto de datos que deben estar incluidos en la copia de seguridad, sin embargo, se pueden adoptar diferentes estrategias respecto a la forma de la copia, que condicionan el volumen de información a copiar, para ello la copia puede ser:

Copiar sólo los datos, poco recomendable, ya que en caso de incidencia, será preciso recuperar el entorno que proporcionan los programas para acceder a los mismos, influye negativamente en el plazo de recuperación del sistema.

Copia completa , recomendable, si el soporte, tiempo de copia y frecuencia lo permiten, incluye una copia de datos y programas, restaurando el sistema al momento anterior a la copia.

Copia incremental, solamente se almacenan las modificaciones realizadas desde la última copia de seguridad, con lo que es necesario mantener la copia original sobre la que restaurar el resto de copias. Utilizan un mínimo espacio de almacenamiento y minimizan el tipo de desarrollo, a costa de una recuperación más complicada.

Copia diferencial, como la incremental, pero en vez de solamente modificaciones, se almacenan los ficheros completos que han sido modificados. También necesita la copia original.

Tiempo disponible para efectuar la copia

El tiempo disponible para efectuar la copia de seguridad es importante, ya que el soporte utilizado, unidad de grabación y volumen de datos a almacenar, puede hacer que el proceso de grabación de los datos dure horas, y teniendo en cuenta que mientras se efectúa el proceso es conveniente no realizar accesos o modificaciones sobre los datos objeto de la copia, este proceso ha de planificarse para que suponga un contratiempo en el funcionamiento habitual del sistema de información.

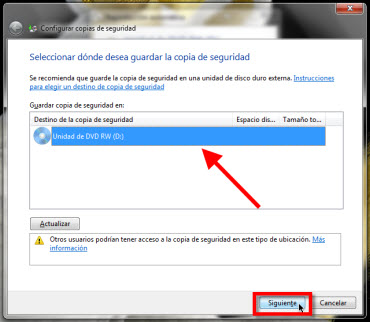

Soporte utilizado

Es la primera decisión a tomar cuando se planea una estrategia de copia de seguridad, sin embargo esta decisión estará condicionada por un conjunto de variables, tales como la frecuencia de realización, el volumen de datos a copiar, la disponibilidad de la copia, el tiempo de recuperación del sistema, etc.

Entre los soportes más habituales, podemos destacar las cintas magnéticas, discos compactos (como las unidades de Iomega Zip y Jazz), grabadoras de CD-ROM o cualquier dispositivo capaz de almacenar los datos que se pretenden salvaguardar.

La estimación del coste de un soporte de almacenamiento para las copias de seguridad no se basa simplemente en el precio de las unidades de cinta o de disco, el coste de la unidad de grabación es también muy importante, ya que puede establecer importantes diferencias en la inversión inicial.

La unidad será fija o extraíble, es otra decisión importante, ya que la copia de seguridad se puede realizar sobre otro disco duro del sistema de información, o bien, mediante los elementos descritos anteriormente.

Una vez definidas las medidas de índole técnica, quedan por definir las medidas organizativas, ya que de nada sirve el mejor soporte si las copias no se realizan de acuerdo a un plan de copias de seguridad.

La política de copias de seguridad debe garantizar la reconstrucción de los ficheros en el estado en que se encontraban al tiempo de producirse la pérdida o destrucción.

Frecuencia de realización de copias de seguridad

La realización de copias de seguridad ha de realizarse diariamente, éste es el principio que debe regir la planificación de las copias, sin embargo, existen condicionantes, tales como la frecuencia de actualización de los datos, el volumen de datos modificados, etc, que pueden hacer que las copias se realicen cada más tiempo.

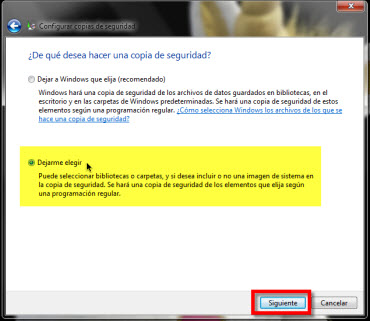

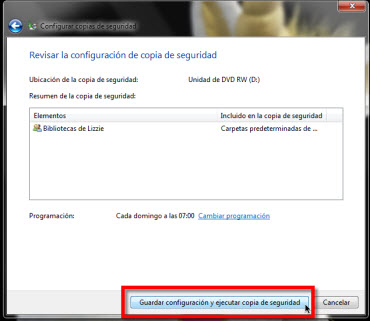

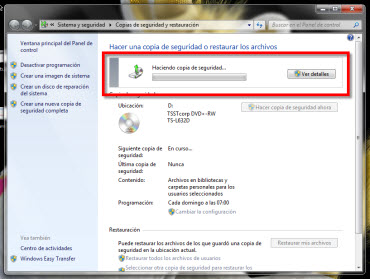

Planificación de la copia

Las copias de seguridad se pueden realizar en diferentes momentos día, incluso en diferentes días, pero siempre se han de realizar de acuerdo a un criterio, y este nunca puede ser "cuando el responsable lo recuerda", si es posible, la copia se debe realizar de forma automática por un programa de copia, y según la configuración de éste, se podrá realizar un día concreto, diariamente, semanalmente, mensualmente, a una hora concreta, cuando el sistema esté inactivo, etc, todos estos y muchos más parámetros pueden estar presentes en los programas que realizan las copias de seguridad y deben permitirnos la realización únicamente de las tareas de supervisión.

Mecanismos de comprobación

Se deben definir mecanismos de comprobación de las copias de seguridad, aunque los propios programas que las efectúan suelen disponer de ellos para verificar el estado de la copia, es conveniente planificar dentro de las tareas de seguridad la restauración de una parte de la copia o de la copia completa periódicamente, como mecanismo de prueba y garantía.

Responsable del proceso

La mejor forma de controlar los procesos que se desarrollan en el sistema de información, aunque estos estén desarrollados en una parte importante por el propio sistema, es que exista un responsable de la supervisión de que " lo seguro es seguro", para ello se debe designar a una persona que incluya entre sus funciones la supervisión del proceso de copias de seguridad, el almacenamiento de los soportes empleados en un lugar designado a tal fin e incluso de la verificación de que las copias se han realizado correctamente.

Por último, se debe considerar en la realización de las copias de seguridad, el uso de diferentes soportes para almacenar los datos, entre las diferentes posibilidades que se presentan en función del número de soportes empleados, se puede considerar la siguiente:

Un posible esquema de copia de seguridad sería realizar una copia de seguridad completa cada mes y se guarda la cinta durante un año (preferentemente en algún sitio seguro ajeno a la empresa), una copia de seguridad completa semanalmente que se guarda durante un mes y copias de seguridad diarias, que se guardan durante una semana y que pueden ser completas, incrementales o diferenciales. Con este sistema se pueden utilizar 7 soportes que garantizan un alto nivel de seguridad en cuanto a recuperaciones de datos.

También se recomienda guardar las copias de seguridad en un lugar alejado, como, por ejemplo, una caja de seguridad o cualquier otro sitio asegurado contra incendios, para que, en caso de que se produzca algún desastre como un incendio, los datos se encuentren protegidos.

Medidas de Seguridad

Respecto a las copias de seguridad, se deben tener en cuenta los siguientes puntos:

Deberá existir un usuario del sistema, entre cuyas funciones esté la de verificar la correcta aplicación de los procedimientos de realización de las copias de respaldo y recuperación de los datos.

Los procedimientos establecidos para la realización de las copias de seguridad deberán garantizar su reconstrucción en el estado en que se encontraban al tiempo de producirse la pérdida o destrucción.

Deberán realizarse copias de respaldo al menos semanalmente, salvo que en dicho periodo no se hubiera producido ninguna actualización de los datos.

Existen distintos tipos de respaldo de la información esta es su clasificación:

Copias de Información (Backups).

Estos respaldos son sólo duplicados de archivos que se guardan en "Tape Drives" de alta capacidad. Los archivos que son respaldados pueden variar desde archivos del sistema operativo, bases de datos , hasta archivos de un usuario común. Existen varios tipos de Software que automatizan la ejecución de estos respaldos, pero el funcionamiento básico de estos paquetes depende del denominado archive bit . Este archive bit indica un punto de respaldo y puede existir por archivo o al nivel de "Bloque de Información" (típicamente 4096 bytes), esto dependerá tanto del software que sea utilizado para los respaldos así como el archivo que sea respaldado. Este mismo archive bit es activado en los archivos (o bloques) cada vez que estos sean modificados y es mediante este bit que se llevan acabo los tres tipos de respaldos comúnmente utilizados :

Respaldo Completo ("Full"): Guarda todos los archivos que sean especificados al tiempo de ejecutarse el respaldo. El archive bit es eliminado de todos los archivos (o bloques), indicando que todos los archivos ya han sido respaldados.

Respaldo de Incremento ("Incremental"): Cuando se lleva acabo un Respaldo de Incremento, sólo aquellos archivos que tengan el archive bit serán respaldados; estos archivos (o bloques) son los que han sido modificados después de un Respaldo Completo. Además cada Respaldo de Incremento que se lleve acabo también eliminará el archive bit de estos archivos (o bloques) respaldados.

Respaldo Diferencial ("Differential"): Este respaldo es muy similar al "Respaldo de Incremento" , la diferencia estriba en que el archive bit permanece intacto.